Уязвимости веб-систем (часть 3)

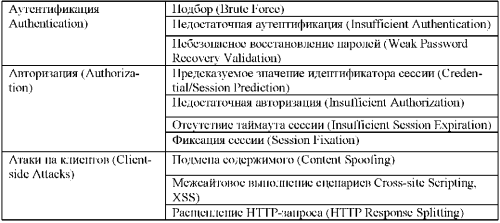

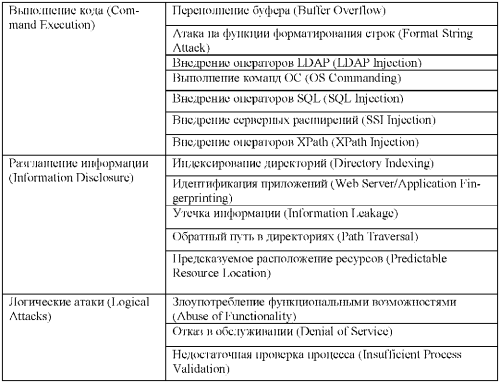

Таблица 3

Классы атак на Web-приложения

Поскольку с точки зрения авторов причины успеха атак на системы обработки информации предопределены свойствами самих систем обработки информации, то анализ случаев нарушения безопасности должен основываться не столько на исследовании методов, используемых нарушителем, сколько на выявлении свойств системы, позволивших ему успешно осуществить атаку. Только знание природы этих свойств позволит оценить способность системы противостоять угрозам безопасности, а также понять недостатки в существующих средствах защиты, которые привели к соответствующим нарушениям, и построить защищенную систему, лишенную этих недостатков.

Целью создания таксономии причин возникновения уязвимостей Web-систем является ответ на вопрос: что явилось причиной успешного осуществления нарушения безопасности в том или ином случае?

Поэтому при проведении данного исследования случаев нарушений безопасности Web-систем ставились такие задачи:

-

определение этапов появления уязвимостей в Web-системе;

-

определение компонентов Web-системы, в которых возникают и проявляются уязвимости;

-

определение причин возникновения уязвимостей в Web-системе.

Только знание природы этих причин позволит оценить способность системы противостоять атакам на ее безопасность, а также понять природу недостатков, присущих существующим средствам обеспечения безопасности, которые привели к соответствующим нарушениям, и построить защищенную систему, лишенную этих недостатков.

В качестве базового множества случаев нарушений безопасности, послужившего основой для построения таксономии, была использована статистика случаев нарушений безопасности, заимствованная из материалов CERT (Computer Emergency Response Team).